| Begriffserkärung: Netzwerksicherheit umfasst im Allgemeinen die Gesammtheit von Strategien, Prozessen und Technologien, um ein Netzwerk vor unautorisierten Zugriffen und Schäden zu schützen. Zu den typischen Bedrohungen, welche Netzwerke in ihrer Sicherheit und Integrität gefährden, zählen u.a. Hacker, Malware und Viren.Um sicherzustellen, dass optimale Schutzmaßnahmen ergriffen werden, müssen zunächst die Bedrohungslage und die Schwachstellen des Netzwerks erkannt werden. Außerdem muss man wissen, welche Arten von Kontrollen verfügbar sind. Nur so kann man die richtigen Anbieter, Lösungen und Konfigurationen für das Netzwerk auswählen. |

|

Arten der Netzwerksicherheit

- Firewalls

- Email-Sicherheit

- Antivirus / Antimalware

- Netzwerksegmentierung

- Access Control

- Sicherheit der Anwendung

- Prävention vor Datenverlust

- Intrusion Prevention-Erkennung

- Wireless Security

- Websicherheit

- VPN

- Wireless Security

Firewalls

| Art der Firewall |

Hardware Firewalls |

Software Firewalls |

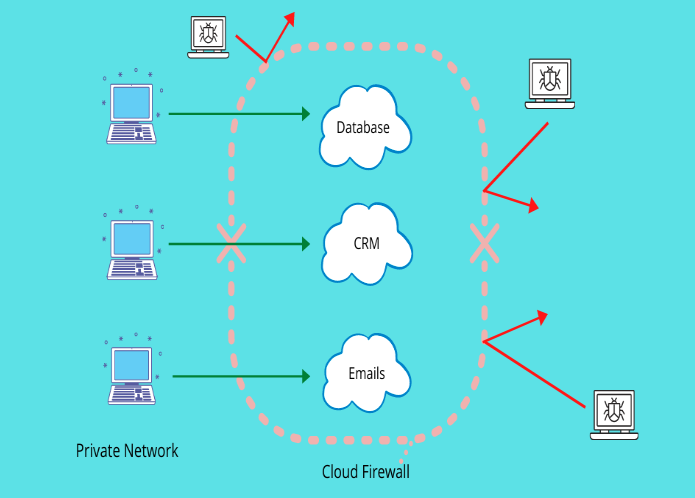

Cloud-based Firewalls |

| Definition |

Ist ein physisches Gerät, dass zwischen einem Computernetzwerk und dem Internet oder am Rand des Netzwerks installiert wird, um Datenpakete während der Übertragung zu überwachen. Sie wird auch Perimeter-Firewall genannt, da sie das gesamte Netzwerk schützt, indem sie den eingehenden und ausgehenden Verkehr am Perimeter bewertet. | Eine Software-Firewall ist eine softwarebasierte Lösung, die als virtuelle Appliance oder auf einzelnen Computern in einem Netzwerk installiert wird, um vor Schwachstellen zu schützen. Damit können beispielsweise bestimmte Websites oder Drucker blockiert werden, die in einem Netzwerk installiert sind. | Cloud-based Firewalls werden in der Cloud gehostet, was den Grund für ihre Nomenklatur erklärt. Sie werden auch als Firewall-as-a-Service (FaaS) bezeichnet. Es bildet eine sichere virtuelle Barriere um Cloud-Plattformen, -Anwendungen und -Infrastruktur. |

| Aufgabe |

Aufgrund bestimmter vordefinierter Regeln werden Pakete zugelassen oder blockiert, um die Sicherheit der Netzwerkumgebung zu gewährleisten. Es filtert Pakete basierend auf Daten wie Quell- und Zieladressen. | Software-Firewalls dienen als

zweite Verteidigungslinie gegen Online-Angriffe. Eine Software-Firewall

kann die Legitimität von Programmen anhand einer aktualisierten

Datenbank beurteilen. Sie mindern Risiken und bieten erweiterte Flexibilität beim Zuweisen von Arbeitsstationen und Benutzern mit unterschiedlichen Berechtigungsstufen. |

Sie steuern und verwalten den

Datenfluss zwischen internen Systemen und externen Domänen. Sie

verwenden interlligente Dantenanalyse, um zu entscheiden, welche Daten

zugelassen oder abgelehnt werden. Sie können Datenverkehr aus mehreren Quellen filtern und stellen anhand ihrer Analyse zukünftige Bedrohungen fest. |

| Vorteile | Eine einzelne Firewall kann die

gesamte Netzwerkzone schützen. Geschwindigkeit und Leistung bleiben erhalten Weniger anfällig für Angriffe. Lässt sich problemlos in andere Sicherheitssysteme integrieren, z.B.: VPN |

Erschwinglich, einfach

einzurichten und zu verwalten. Schutzstufen und Sicherheitsstufen können bei der Installation festgelegt und entsprechend definiert werden. Bessere Kontrolle und Flexibilität bei der Beurteilung von Anwendungen. Benachrichtigt die Benutzer über ein Schadprogramm. |

Einfache Bereitstellung und

entsprechend den Anforderungen skalierbar. Eine höhere Verfügbarkeit garantiert einen konstanten Fluss von Sicherheitsdiensten, Stromversorgung und automatisierte Sicherungen. Ermöglichen eine bessere Kontrolle über Filterwerkzeuge. Im Falle eines Problems können Snapshots verwendet werden, um die gewünschten Zustände sofort wiederherzustellen. |

| Nachteile |

Verwendet im Vergleich zu

Hardware-Firewalls mehr Ressourcen einschließlich Speicher und

Speicherplatz Die Leistung kann je nach Systemgeschwindigkeit beeinträchtigt werden Muss regelmäßig verwaltet und aktualisiert werden |

Die Verfügbarkeit hängt von der

Verfügbarkeit der Cloud-Infrastruktur ab. Erweiterte Funktionen kann das Netzwerk verlangsamen. |

|

| Beispiele |

SonicWall, Cisco, Fortinet | pfSense, Open-Source-Firewall | Cloudflare, SUKURI, Sophos, Imperva |

|

|

VPN

Ein Virtual Private Network (VPN) ist ein in sich geschlossenes, virtuelles Netzwerk, das die Infrastruktur eines offenen Netzwerkes wie dem Internet nutzt. Durch Sicherheitsmaßnahmen im VPN wie der Verschlüsselung der Netzwerkverbindung werden Lauschangriffe verhindert. VPN-Lösungen können mit Firewalls und weiteren Sicherheitsfunktionen in einer Sicherheitslösung kombiniert werden. Man spricht dann von Unified Threat Management (UTM).

https://www.vmware.com/de

https://www.trendmicro.com/de_de/what-is/network-security.html?gclid=EAIaIQobChMIxfDjv-qx-AIVt4xoCR1UWgrcEAAYAyAAEgJu5fD_BwE

https://www.security-insider.de/was-ist-eine-firewall-a-602870/

https://geekflare.com/de/hardware-vs-software-cloud-firewall/